W ciągu ostatnich 2 dni zaatakowano (z powodzeniem) ponad 5000 witryn. Nie tylko witryny oparte na Jooma! stały się celem hakerów z Indonezji a lista zaatakowanych stron jest dość długa.

Wszystkim zalecam jak najszybsze wykonanie kopii zapasowej (np: przy użyciu Akeeba Backup). Jeśli do tej pory zaniedbywaliście aktualizację komponentów, modułów, dodatków czy też samego CMS Joomla! - to przyszła pora aby nadrobić zaległości i wykonać wszystkie aktualizacje.

Z opisów, na które się natknąłem wynika, że najbardziej narażone są witryny oparte o Joomla! 1.5.x ale znalazłem też informację o zaatakowanej witrynie Joomla! 2.5.6, gdzie hakerzy znaleźli lukę w edytorze JCE.

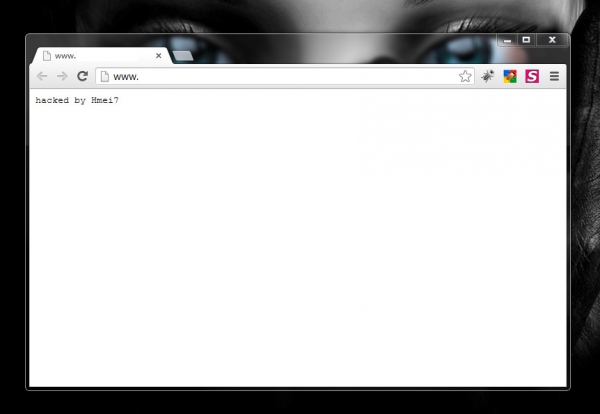

Zasada ataku jest bardzo prosta. Hakerzy wykorzystują pewne luki aby wgrać do naszego serwisu plik susu.php, dzięki któremu podmieniają plik configuration.php i wgrywają x.txt. Po takim ataku na naszej stronie zobaczymy poniższy obraz:

Przede wszystkim zapoznaj się z artykułem "Witryna po włamaniu", który zamieszczony jest na wiki.joomla.pl. Koniecznie zmień wszystkie hasła (do Panelu Administracyjnego, FTP, Bazy Danych)

Infekcja dotyczy przede wszystkim tych czterech plików:

/images/stories/susu.php

/images/x.txt

/tmp/x.txt

/configuration.php

Aby podjąć czynności naprawy należy:

- Usuń pliki susu.php, x.txt, oraz configuration.php

- Przywróć swój plik configuration.php z kopii witryny. Jeśli nie posiadasz kopii będziesz utworzyć nowy plik i umieścić w nim odpowiednie dane. (pobierz przykładowy plik dla Joomla! 1.5.x)

Jeśli któryś z katalogów w Joomla! ma prawa dostępu 777 - koniecznie należy je zmienić na 755 (opis).

Możesz skorzystać także ze skryptu, który pokaże Ci listę ostatnio modyfikowanych plików w Twoim serwisie. Plik o tajemniczej nazwie "wypier.zip" należy rozpakować i umieścić w głównym katalogu witryny a następnie wywołać go poprzez wpisanie w przeglądarce http://tutaj_adres_Twojej_strony/wypier.php .

Uwaga: Skrypt znacząco obciąża serwer więc przy dość dużych serwisach może przestawać odpowiadać i nie wyświetli listy ostatnio modyfikowanych plików.Jeśli znajdę jeszcze jakieś ważne informacje dotyczące Hmei7 to oczywiście będę na bieżąco Was informował .. Pamiętajcie o wykonaniu kopii zapasowej !

Jeśli potrzebujesz pomocy przy odtworzeniu strony lub jej odinfekowaniu to oczywiście postaram się pomóc. Wszystkie dane kontaktowe znajdziesz tutaj.

Aktualizacja: (20-01-2012)

Wczoraj wieczorem otrzymałem e-maila od Pana Janusza, w którym opisuje atak na swoją stronę. W jego przypadku ataku dokonano przez edytor JCE (niestety Pan Janusz miał edytor w wersji 1.5.1). Koniecznie wszystkim zalecam aktualizację edytora JCE do najnowszej wersji.